هل استيقظت ذات صباح لتجد في بريدك الإلكتروني رسالة عاجلة تحذّرك من أن مساحة التخزين السحابي الخاصة بك مهددة بالحذف النهائي؟ 😟 إذا كانت إجابتك نعم، فأنت لست وحدك. فقد شهدت الفترة الأخيرة انتشارًا واسعًا لحملة تصيّد إلكتروني (Phishing) تستهدف مستخدمي خدمات التخزين السحابي مثل iCloud وGoogle Drive وغيرها، برسائل مزيفة تم تصميمها بعناية لتبدو وكأنها رسمية وموثوقة.

ورغم كون هذه الرسائل احتيالية بالكامل، فإنها ذكية بما يكفي لتتجاوز أنظمة الكشف عن الرسائل المزعجة (Spam filters) وتصل مباشرة إلى صندوق الوارد – ما يجعلها أكثر خطورة على المستخدم العادي. ولهذا السبب، احذف هذا البريد فورًا لتحمي بياناتك من الاحتيال وسرقة الحسابات أو المعلومات الحساسة.

في هذا المقال، نقدم لك دليلًا شاملًا لفهم كيفية عمل هذه الرسائل الاحتيالية، وطريقة التعرف عليها بسهولة، بالإضافة إلى نصائح عملية لحماية نفسك وحساباتك من الوقوع في الفخ. 🎯

كيف تبدو رسائل الاحتيال هذه؟

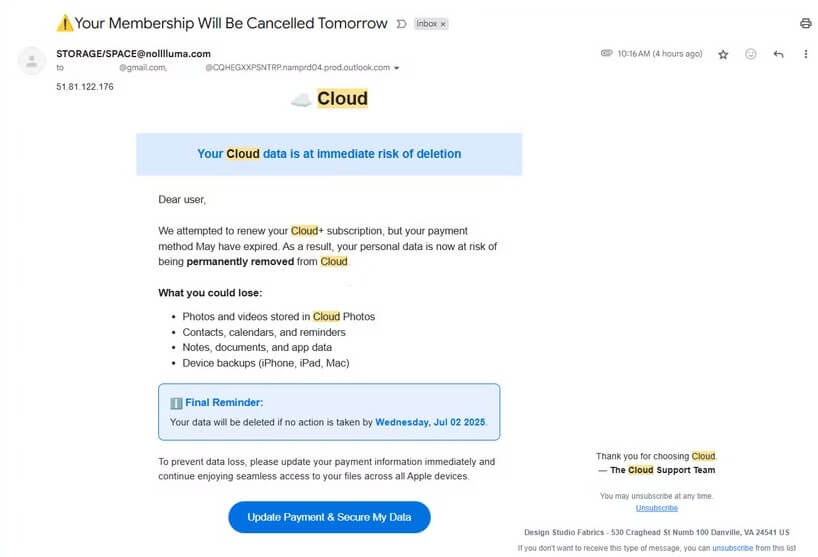

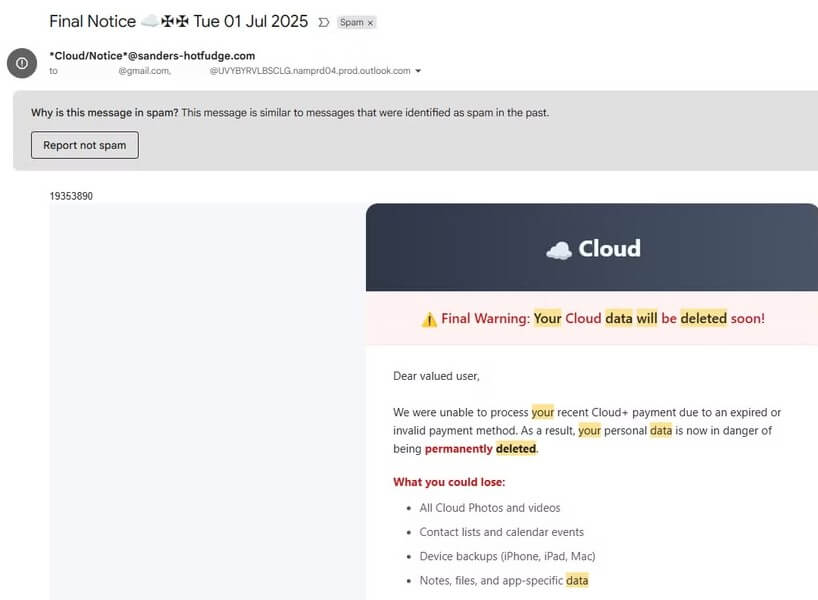

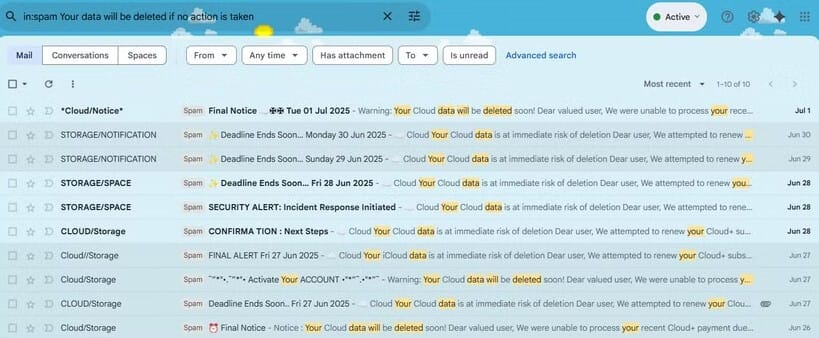

لنفترض أنك تلقيت رسالة بريد إلكتروني. المُرسِل قد يكون باسم غامض مثل “Cloud/Storage” أو “Security/Support”، وعنوان الرسالة دائمًا ما يحمل نبرة درامية ومستعجلة، مثل: “سيتم إلغاء عضويتك غدًا ⚠️” أو “تحذير أخير: بياناتك في خطر”.

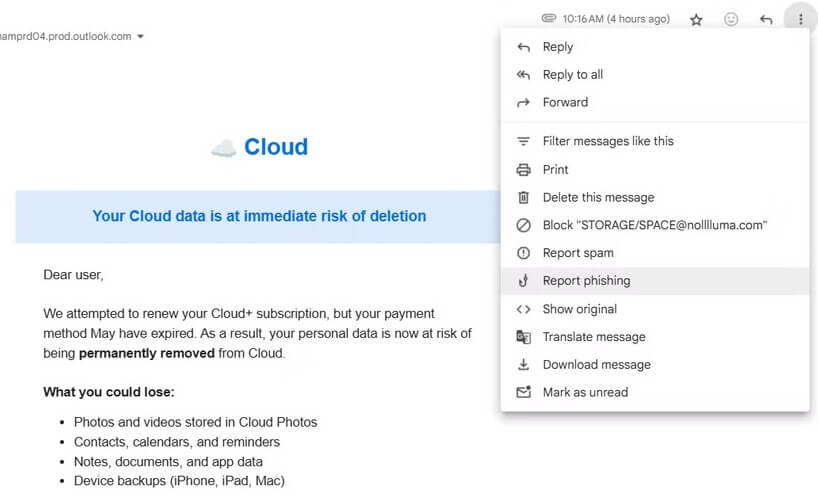

عند فتح الرسالة، ستجد أنها لا تذكر اسم خدمة سحابية معينة تستخدمها (مثل Google Drive, Dropbox, أو OneDrive). بدلًا من ذلك، تستخدم عبارات عامة ومضللة مثل: “بياناتك السحابية معرضة لخطر الحذف الفوري”. قد تلمح الرسالة إلى خدمة وهمية تسمى “+Cloud”، في محاولة فاشلة لتقليد علامة “iCloud+” التي تستخدمها شركة Apple لخططها المدفوعة.

الهدف الأساسي من هذه الرسائل هو دفعك للضغط على زر بارز وملفت للنظر، مثل “تحديث معلومات الدفع وتأمين بياناتي الآن”. هذا الزر سينقلك إلى صفحة تسجيل دخول وهمية تشبه إلى حد كبير الصفحة الحقيقية. بمجرد إدخالك لاسم المستخدم وكلمة المرور، تكون قد سلمت مفاتيح حساباتك للقراصنة بكل سهولة. 📱

علامات تكشف لك الإيميل المزيف 💡

كل رسالة احتيال هي فرصة لتدريب عينيك على اكتشاف الأكاذيب. دعنا نحلل سويًا العلامات الكلاسيكية التي تفضح هذه الرسالة وغيرها من محاولات التصيد:

- عنوان المُرسِل الغريب: أول ما يجب أن تنظر إليه هو عنوان البريد الإلكتروني للمُرسِل. الشركات الحقيقية تستخدم نطاقات (Domains) رسمية وواضحة (مثلاً:

@apple.comأو@google.com). في هذه الرسائل المزيفة، ستجد أن العنوان يأتي من نطاق عشوائي وغريب لم تسمع به من قبل (مثلاً:info@secure-validation23.xyz). - الأخطاء الإملائية والنحوية: الشركات الكبرى لديها فرق متخصصة للمراجعة والتدقيق اللغوي. وجود أخطاء إملائية أو نحوية واضحة، حتى لو كانت بسيطة، هو جرس إنذار قوي. في إحدى الرسائل، تمت كتابة كلمة “May” بحرف كبير في منتصف الجملة دون أي مبرر.

- التحية العامة وغير المخصصة: هل تبدأ الرسالة بـ “عزيزي المستخدم” (Dear user) أو “عزيزي العميل”؟ الشركات الحقيقية غالبًا ما تخاطبك باسمك الأول أو اسمك الكامل. التحية العامة تعني أن الرسالة أُرسلت بشكل عشوائي لآلاف الأشخاص.

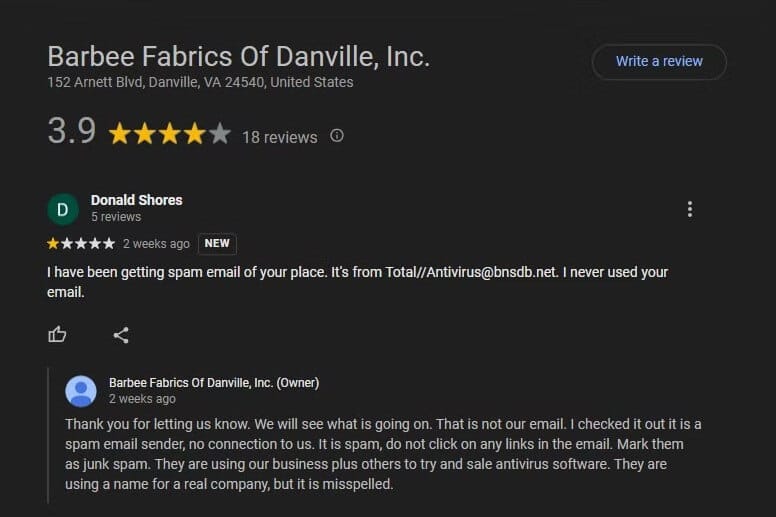

- معلومات الشركة الوهمية في الأسفل: في نهاية الرسالة، غالبًا ما يضع المحتالون معلومات شركة وعنوانًا لإضفاء لمسة من الشرعية. ولكن عند البحث عن اسم الشركة المذكورة (مثلاً “Design Studio Fabrics”)، قد تجد أنها شركة حقيقية لكن لا علاقة لها بالتكنولوجيا أو التخزين السحابي، أو أن العنوان المذكور هو لمطعم مغلق أو حتى لمنزل سكني!

- روابط إلغاء الاشتراك المزدوجة: تحتوي الرسالة المزيفة أحيانًا على رابطين أو أكثر لإلغاء الاشتراك في التذييل (Footer)، بينما تكتفي الرسائل الشرعية برابط واحد فقط.

- غياب تفاصيل الدفع: إذا كانت الرسالة تدعي وجود مشكلة في الدفع، فإن الشركات الموثوقة ستذكر عادةً تلميحًا لطريقة الدفع، مثل نوع البطاقة (Visa, Mastercard) وآخر أربعة أرقام منها. الرسائل المزيفة تتجنب ذكر هذه التفاصيل لأنها لا تملكها.

مقارنة سريعة: الإيميل الحقيقي مقابل المزيف

لنجعل الأمر أكثر سهولة، إليك هذا الجدول الذي يلخص الفروقات الأساسية:

| الميزة | الإيميل الحقيقي من شركة موثوقة ✅ | الإيميل المزيف (رسالة التصيد) ❌ |

| المُرسِل | نطاق رسمي وواضح (e.g., @apple.com) | نطاق عشوائي وغير معروف |

| التحية | شخصية (e.g., “مرحبًا يا خالد”) | عامة (e.g., “عزيزي المستخدم”) |

| اللغة | احترافية وخالية من الأخطاء | تحتوي على أخطاء إملائية ونحوية |

| الروابط | تؤدي إلى الموقع الرسمي للشركة | تؤدي إلى صفحات تسجيل دخول وهمية |

| نبرة الرسالة | إعلامية وهادئة وتمنحك وقتًا للتصرف | عاجلة، تثير الخوف، وتطالب بإجراء فوري |

| التفاصيل | تذكر تفاصيل محددة (مثل آخر 4 أرقام من بطاقتك) | تفتقر للتفاصيل وتستخدم عبارات عامة |

سيكولوجية الإلحاح: لماذا نقع في الفخ؟

يعتمد المحتالون على تكتيك نفسي قوي جدًا: خلق شعور بالإلحاح والخوف. عندما تقرأ أن “جميع صورك وذكرياتك سيتم حذفها غدًا”، فإن عقلك يدخل في حالة من الذعر، مما يجعلك تتصرف بسرعة ودون تفكير. هذا هو هدفهم بالضبط: أن تضغط على الرابط قبل أن تتاح لك فرصة للشك أو التحليل.

تذكر دائمًا: الشركات الشرعية لا تهدد بحذف بياناتك بين عشية وضحاها. عادةً ما يتم منحك فترة سماح طويلة (Grace Period) تصل لأسابيع أو حتى أشهر لحل أي مشكلة متعلقة بالمساحة أو الدفع.

ماذا تفعل عند استلام هذا الإيميل؟ خطوات عملية 🛡️

- لا تتفاعل أبدًا: القاعدة الذهبية هي عدم الضغط على أي رابط، أو تحميل أي مرفق، أو حتى الرد على الرسالة. أي تفاعل يخبر المحتالين أن بريدك الإلكتروني نشط.

- الإبلاغ عن الرسالة (Report Phishing): هذه هي أهم خطوة. في Gmail، اضغط على النقاط الثلاث في أعلى يمين الرسالة واختر “الإبلاغ عن تصيد احتيالي”. هذا يساعد Google ومزودي الخدمة الآخرين على التعرف على هذه الحملات وحظرها مستقبلًا.

- الحذف الفوري: بعد الإبلاغ عن الرسالة، قم بحذفها فورًا من صندوق الوارد ومن سلة المهملات.

- التحقق من المصدر الرسمي: إذا خامرك الشك للحظة بأن الرسالة قد تكون حقيقية، لا تستخدم الروابط الموجودة فيها. بدلًا من ذلك، افتح متصفحك، واكتب عنوان الموقع الرسمي للخدمة (مثل

icloud.comأوdrive.google.com) بنفسك، وسجل دخولك من هناك. إذا كانت هناك مشكلة حقيقية في حسابك، ستجد تنبيهًا واضحًا داخل لوحة التحكم الخاصة بك.

البدائل الآمنة: كيف تتواصل الشركات الحقيقية معك؟

من المهم أن تفهم كيف تتصرف الشركات الحقيقية لتميزها عن المحتالين. هذا هو “البديل” الحقيقي للسلوك الاحتيالي:

- الإشعارات داخل التطبيق: غالبًا ما ترسل الشركات تنبيهات مهمة مباشرة داخل تطبيقاتها على جوالك أو من خلال برامجها على الكمبيوتر.

- فترة سماح معقولة: لن تهددك Apple أو Google بحذف بياناتك فورًا. سيخبرونك بأن مساحتك ممتلئة وسيمنحونك خيارات واضحة وفترة زمنية كافية لترقية خطتك أو حذف بعض الملفات.

- رسائل واضحة ومباشرة: تكون رسائلهم الإلكترونية احترافية، وتحمل شعارهم الرسمي، وتأتي من نطاقات بريد إلكتروني يمكن التحقق منها.

- تشجيع على الأمان: بدلًا من بث الخوف، تشجعك الشركات الحقيقية على تفعيل خطوات أمان إضافية مثل المصادقة الثنائية (2FA)، والتي تضيف طبقة حماية فائقة لحسابك.

📊 نصائح إضافية لتعزيز أمانك الرقمي

- فعّل المصادقة الثنائية (2FA): أهم نصيحة على الإطلاق. حتى لو سرق شخص ما كلمة مرورك، فلن يتمكن من الدخول إلى حسابك بدون الرمز الذي يتم إرساله إلى جوالك.

- استخدم كلمات مرور قوية ومختلفة: لا تستخدم نفس كلمة المرور لجميع حساباتك. استخدم مدير كلمات مرور (Password Manager) لمساعدتك في إنشاء وتخزين كلمات مرور معقدة.

- ثق بحدسك: إذا شعرت أن هناك شيئًا غريبًا أو مريبًا في رسالة ما، فغالبًا أنت على حق.

- انشر الوعي: تحدث مع أصدقائك وأفراد عائلتك عن هذه المخاطر. قد تكون أنت سببًا في حماية شخص عزيز من الوقوع في فخ كبير.

في ظل ازدياد التهديدات الرقمية، لا تقتصر الحماية على حساباتك فقط، بل تمتد لتشمل أفراد أسرتك أيضًا، خصوصًا الأطفال 👨👩👧. تعرّف على الطرق الفعّالة لـ حماية الأطفال من المحتوى الضار على الإنترنت وتعزيز الأمان الرقمي داخل المنزل.

الخلاصة والتوصيات

حملات التصيد الاحتيالي، مثل رسالة “حذف التخزين السحابي”، أصبحت جزءًا من واقعنا الرقمي. لكن بالمعرفة واليقظة، يمكنك تحويل نفسك من هدف محتمل إلى خط دفاع منيع.

توصياتنا لك:

- كن شكاكًا دائمًا: تعامل مع أي رسالة غير متوقعة تطلب منك معلومات شخصية أو إجراءً عاجلاً على أنها محاولة احتيال حتى يثبت العكس.

- لا تتسرع: خذ نفسًا عميقًا وفكر قبل الضغط. دقيقة واحدة من التحليل يمكن أن توفر عليك شهورًا من المعاناة.

- اعتمد على المصادر الرسمية فقط: للتحقق من حالة حساباتك، اذهب دائمًا إلى المواقع والتطبيقات الرسمية مباشرة.

حماية بياناتك هي مسؤوليتك الأولى. ابقَ على اطلاع، وكن حذرًا، وشارك هذه المعرفة مع من حولك لبناء بيئة رقمية أكثر أمانًا للجميع. 🛡️✨